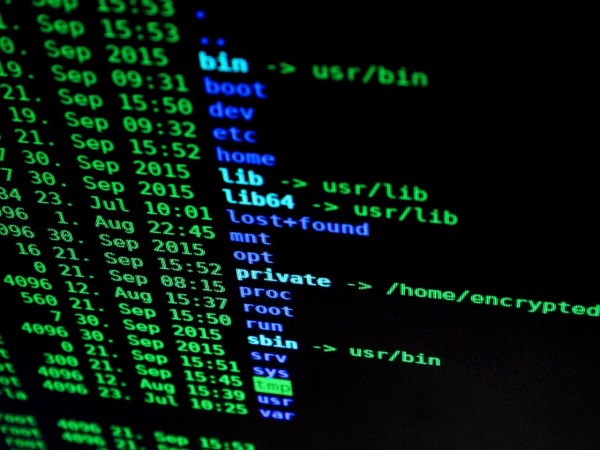

网络攻击是信息安全领域的一个重要议题,它指的是通过网络对计算机系统、网络设备、数据和应用程序进行的各种形式的破坏或干扰。这些攻击可能来自内部或外部,旨在获取信息、损害系统或造成经济损失。以下是一些常见的网络攻击类型:

1. 病毒和蠕虫:这是最常见的网络攻击之一,它们通过感染其他文件或程序来传播,可能导致系统崩溃、数据丢失或恶意行为。

2. 木马:这是一种恶意软件,通常伪装成合法的软件,如电子邮件附件或可执行文件。一旦用户打开并运行这些文件,木马就会在后台运行,窃取用户的个人信息、银行账户信息等。

3. 钓鱼攻击:这种攻击通过发送看似合法但含有恶意链接的电子邮件或消息来欺骗用户。用户点击链接后,可能会被重定向到一个假冒的网站,从而泄露个人信息或下载恶意软件。

4. 分布式拒绝服务攻击(DDoS):这种攻击通过向目标服务器发送大量请求,使其无法正常响应合法请求,从而导致服务中断或数据损坏。DDoS攻击通常用于发起勒索软件攻击或其他恶意活动。

5. 零日攻击:这种攻击针对尚未公开披露漏洞的软件或系统。黑客利用这些漏洞入侵系统,然后利用这些漏洞进行进一步的攻击。

6. 社会工程学攻击:这种攻击通过欺骗用户的信任或情感来获取敏感信息。例如,黑客可以通过冒充政府官员、银行工作人员或其他可信实体来诱使用户泄露敏感信息。

7. 跨站脚本攻击(XSS):这种攻击通过在网页中注入恶意脚本,使用户在浏览网页时无意中执行这些脚本。这可能导致数据泄露、隐私侵犯或其他恶意行为。

8. 会话劫持:这种攻击通过在用户与网站之间建立会话,然后利用该会话在其他网站上进行身份盗窃或数据窃取。

9. 供应链攻击:这种攻击通过利用第三方供应商的漏洞或疏忽,从源头上破坏系统的完整性。例如,黑客可能通过渗透第三方服务器来获取目标服务器的访问权限。

10. 高级持续性威胁(APT):这种攻击针对特定的组织或企业,通过长期潜伏和逐步渗透来获取敏感信息。APT攻击通常涉及多个阶段,包括侦察、渗透、控制和清除。

总之,网络攻击的形式多种多样,且不断演变。为了应对这些攻击,组织需要采取有效的安全措施,如定期更新软件、加强密码管理、监控网络流量等,以保护其信息系统免受各种网络威胁的侵害。